Palo Alto Networks Traps покрывает критические уязвимости, выделенные US-CERT

17.07.15

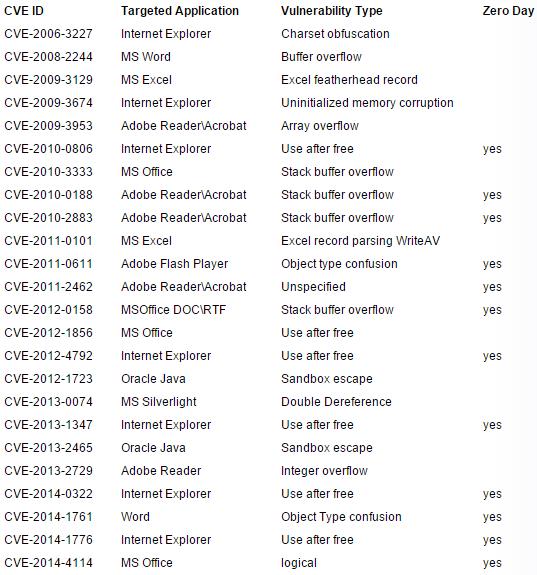

US-CERT (United States Computer Emergency Readiness Team, подразделение Национального управления кибербезопасности Министерства внутренней безопасности США) недавно опубликовало информацию о 30 наиболее распространенных уязвимостей в целенаправленных атаках, которые были в 2014 году. ![]() Каждая из уязвимостей в ходе эксплуатации способна предоставить доступ на конечную рабочую станцию в сети организации.

Каждая из уязвимостей в ходе эксплуатации способна предоставить доступ на конечную рабочую станцию в сети организации.

После получения доступа на одну рабочую станцию злоумышленник для достижения своих целей может расширить диапазон атаки и на другие, включая серверы. Список, предоставленный US-CERT, является достаточно ценным источником, отражающим актуальные угрозы. Ниже предоставлены данные, взятые из отчета управления кибербезопасности. Специалистам информационной безопасности рекомендуется ознакомиться с информацией для того, чтобы проверить надежность своих систем защиты.

Преобладающий сценарий атаки – это все еще пользовательские браузеры и открытие вредоносных вложений

Согласно списку US-CERT, исключением являются только Open SSL и четыре уязвимости Cold Fusion. ![]() Следующие обсуждения не относятся к этим уязвимостям.

Следующие обсуждения не относятся к этим уязвимостям.

Повреждения памяти (memory corruption), логические и Java-уязвимости

Распространенные приложения более часто задействованы в целевых атаках

Это неудивительно, что список исключительно состоит из Internet Explorer, Silverlight MS Office, Oracle Java, Adobe Flash, Reader и Acrobat.

Уязвимости от 2012 года и ранее занимают более половины списка

Это говорит нам больше о пострадавших, а не нападавших. Видимо, неиспользование обновлений программного обеспечения – это уже обычная практика. Обновление уязвимого программного обеспечение почему-то не является приоритетной задачей, что позволяет злоумышленникам успешно использовать старые уязвимости (начиная с далекого 2006 года!) для получения доступа на рабочие станции и серверы организации.

Атаки с использованием браузеров и вредоносных вложений равномерно распределены

Злоумышленники наиболее часто используют уязвимости браузеров для осуществления wateringhole-атак (взлом легитимных веб-сайтов для распространения вредоносного программного обеспечения).

Вложения (MS Office, Adobe Reader и т. д.) используются в ходе фишинг-атак и ориентированы на конкретных пользователей.

Почти равное распределение между атаками с использованием уязвимостей браузеров и распространением вредоносных вложений говорит о том, что оба вектора остаются проблемными областями для специалистов информационной безопасности.

Половина выше перечисленных уязвимостей – это уязвимости нулевого дня.

Одной из самых актуальных проблем для специалиста кибербезопасности является взаимозависимость между сложностью и распространенностью. Непропорциональное присутствие zeroday в списке US-CERT подразумевает то, что сегодняшние атаки нулевого дня – это распространенный вектор завтра.

Пробелы в безопасности

Защита конечных точек Palo Alto Networks Traps непосредственно обращается к брешам (примеры которых указаны в списке US-CERT) системы защиты, предотвращая использование эксплойтов в режиме реального времени.

Использование уязвимостей, которые перечислены в списке US-CERT, отличается друг от друга, но все они имеют некий общий пул методов, которые используются для загрузки вредоносного кода в систему. Traps активно препятствует использованию этих методов, обеспечивая защиту без зависимости от базы сигнатур или «известности» уязвимости.

Наушники Sony WH-1000XM5: звук вне времени

Полноразмерные ,наушники Sony WH-1000XM5 уже достаточно долго присутствуют на рынке, но шума, простите, наделали не так много. Разберемся почему, ведь еще несколько лет назад серия Sony WH-1000XM была одной из самых популярных.

Игровые ноутбуки Gigabyte Aorus 16X и G6X уже продаются в Украине

Gigabyte ноутбук события в УкраинеПредставительство компании Gigabyte в Украине анонсировало старт продаж игровых ноутбуков Aorus 16X и G6X.

Китай готовит кибератаки на инфраструктуру США

война Китай США хакерФедеральное Бюро Расследований США (ФБР) предупреждает о возможных кибератак на инфраструктуру США со стороны Китая.